Durante dos años, los pilotos de IA empresarial compartieron la misma confesión: “Nuestros agentes razonan brillantemente, pero no podemos dejarlos tocar los sistemas en producción.” La capa faltante no era inteligencia, sino ejecución segura y aislada. El 15 de abril de 2026, OpenAI cerró esa brecha con una actualización significativa de su Agents SDK, introduciendo ejecución en sandbox nativa que da a los agentes de IA un espacio de trabajo controlado para leer y escribir archivos, instalar dependencias, ejecutar código y usar herramientas, todo sin tocar el entorno empresarial más amplio. El movimiento señala que el momento de la IA agentiva ya no es una previsión; es un requisito de despliegue.

El problema central que resuelve la actualización es arquitectónico. Los agentes que operan en tareas empresariales reales —redactar documentos legales, escribir y ejecutar pipelines de datos, depurar código de producción— necesitan un sistema de archivos, una shell y la capacidad de instalar dependencias. Antes de esta actualización, los desarrolladores tenían que ensamblar esta capa de ejecución por su cuenta, encadenando contenedores Docker, máquinas virtuales en la nube o sandboxes de terceros con gestión de credenciales personalizada. La fricción era suficiente para mantener la mayoría de los despliegues empresariales atrapados en la fase de prueba de concepto. El SDK de OpenAI ahora incluye toda esa capa integrada, con integraciones estandarizadas a siete proveedores de sandbox y una interfaz de adaptador abierto para entornos personalizados.

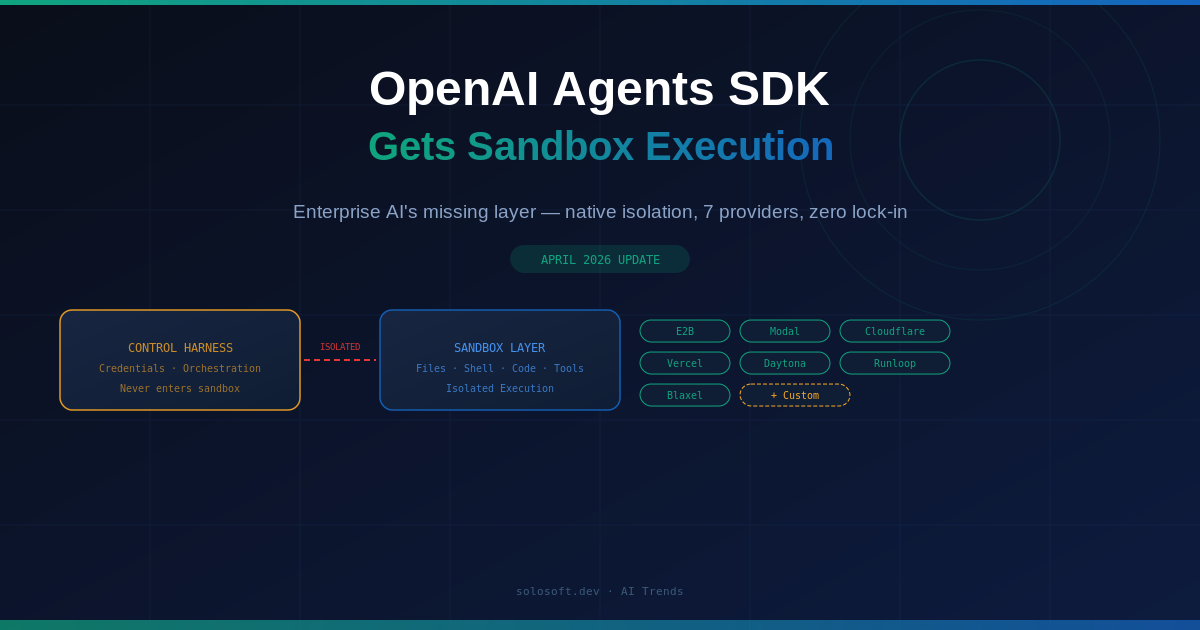

La arquitectura de seguridad es la innovación más consecuente. OpenAI ha separado el harness de control (donde viven las credenciales y las decisiones de orquestación) de la capa de cómputo (donde el código generado por el modelo realmente se ejecuta). Este aislamiento significa que un agente comprometido o con mal comportamiento no puede escalar privilegios al sistema anfitrión. Para los CISOs de servicios financieros y salud —los dos sectores que lideran la adopción agentiva empresarial— este límite era un prerrequisito antes de cualquier aprobación de producción.

¿Qué Es Exactamente la Nueva Función de Sandbox del Agents SDK?

La actualización de abril de 2026 añade un harness de ejecución nativo con memoria configurable, orquestación consciente del sandbox y herramientas de sistema de archivos modeladas en el flujo de trabajo Codex. De fábrica, los agentes pueden ejecutarse en entornos sandbox con los archivos, herramientas y dependencias que necesitan para una tarea.

Anteriormente, construir un agente que pudiera manipular archivos de forma segura o ejecutar comandos shell requería ensamblar infraestructura personalizada alrededor del SDK. El nuevo harness lo estandariza: los desarrolladores declaran un proveedor de sandbox, configuran el acceso a memoria y herramientas, y el SDK se encarga del resto. El resultado es una reducción drástica del tiempo de producción para casos de uso agentivos empresariales.

¿Por Qué Los Despliegues de IA Empresarial Se Estancaron Sin Ejecución en Sandbox?

Los despliegues de IA empresarial se estancaron en la fase piloto porque los sistemas de producción exigen ejecución controlada y auditable, no solo razonamiento capaz. Los agentes que solo pueden devolver texto no pueden automatizar los flujos de trabajo intensivos en archivos y ejecución de código que justifican la inversión en IA.

El patrón era consistente en todas las industrias. Una IA legal que puede redactar un contrato es útil; una que también puede ejecutar scripts de comparación de documentos, generar revisiones y escribir de vuelta al DMS es transformadora. Sin una capa de ejecución segura, los agentes eran esencialmente inteligentes pero sin capacidad de acción. El nuevo SDK cambia este cálculo por completo.

| Capacidad | Antes de la Actualización | Después de la Actualización |

|---|---|---|

| Lectura y escritura de archivos | Configuración Docker manual | Nativo, listo para usar |

| Instalación de dependencias | Provisioning VM personalizado | Manejado por el proveedor |

| Ejecución de comandos shell | Peligroso sin aislamiento | Capa de cómputo aislada |

| Gestión de credenciales | Responsabilidad del developer | Aislamiento en harness |

| Soporte multi-proveedor | Ninguno | 7 proveedores + personalizado |

| Registro de auditoría | Logging personalizado requerido | Eventos estandarizados |

¿Cómo Protege la Arquitectura de Seguridad a los Sistemas Empresariales?

OpenAI separa el harness de control —donde residen las credenciales y la lógica de orquestación— de la capa de cómputo sandbox donde realmente se ejecuta el código generado por el modelo. Este aislamiento físico asegura que las credenciales nunca entren en el entorno donde se ejecuta el código no confiable.

Este modelo de dos capas refleja patrones ya probados en seguridad cloud: asumir que el entorno de ejecución puede verse comprometido, y diseñar para que una brecha allí no se propague. Para empresas con requisitos SOC 2 Tipo II o ISO 27001, esta arquitectura proporciona el límite de aislamiento necesario para la aprobación de compliance.

graph TD

A[Aplicacion Empresarial] --> B[Harness de Control]

B --> C[Credenciales y Orquestacion]

B --> D[Capa de Ejecucion Sandbox]

D --> E[Acceso al Sistema de Archivos]

D --> F[Shell y Ejecutor de Codigo]

D --> G[Dependencias Instaladas]

C -.->|Nunca entra en| D

style C fill:#f9a825,color:#000

style D fill:#1565c0,color:#fff¿Qué Proveedores de Sandbox Soporta Ahora el SDK?

El SDK actualizado incluye integraciones estandarizadas para siete proveedores: Blaxel, Cloudflare, Daytona, E2B, Modal, Runloop y Vercel. Los desarrolladores también pueden conectar su propio sandbox mediante una interfaz de adaptador abierta.

Cada proveedor cubre un perfil de despliegue diferente. E2B y Modal son favoritos para cargas de trabajo de ciencia de datos y ML. Cloudflare y Vercel sirven casos de uso de baja latencia orientados al edge. Daytona y Runloop apuntan a la clonación de entornos de desarrollo. Blaxel se posiciona para la orquestación multi-agente.

| Proveedor | Mejor Para | Modelo de Despliegue |

|---|---|---|

| E2B | Ciencia de datos y flujos ML | Cloud microVMs |

| Modal | GPU y CPU serverless | Serverless |

| Cloudflare | Tareas edge de baja latencia | Red edge |

| Vercel | Flujos orientados a frontend | Serverless edge |

| Daytona | Clonación de entorno dev | Self-hosted o cloud |

| Runloop | Agentes entorno dev empresarial | Cloud |

| Blaxel | Orquestación multi-agente | Cloud |

¿Cuál Es el Impacto en la Carrera de IA Agentiva Empresarial?

La actualización del sandbox acelera la adopción agentiva empresarial al eliminar el último obstáculo técnico importante: la ejecución autónoma segura. Con el aislamiento seguro ahora como característica estándar del SDK, el diferenciador para los proveedores de IA empresarial se desplaza completamente hacia la calidad del razonamiento, las integraciones de herramientas y la orquestación multi-agente.

Anthropic, Google y Microsoft compiten ferozmente en el mismo nivel agentivo empresarial. El SDK de OpenAI es una respuesta directa: infraestructura de ejecución estandarizada en cualquier proveedor de nube, sin ataduras a una plataforma específica.

flowchart LR

A[Prompt y Entrada de Tarea] --> B[Harness de Control OpenAI]

B --> C{Proveedor Sandbox}

C --> D[E2B]

C --> E[Modal]

C --> F[Cloudflare]

C --> G[Daytona]

C --> H[Vercel]

C --> I[Adaptador Personalizado]

D & E & F & G & H & I --> J[Ejecucion Aislada de Codigo]

J --> K[Resultado Devuelto al Harness]

K --> L[Salida Aplicacion Empresarial]| Plataforma | Enfoque Sandbox | Multi-Agente | Dependencia Cloud |

|---|---|---|---|

| OpenAI Agents SDK | 7 proveedores mas personalizado | Via subagentes | Ninguna |

| Anthropic Claude Managed Agents | Propio | Si | Anthropic API |

| Google Vertex AI Agent Builder | GCP Compute | Si | GCP |

| Microsoft Copilot Studio | Azure Container Apps | Limitado | Azure |

Preguntas Frecuentes

¿Qué es la actualización de sandbox del OpenAI Agents SDK?

OpenAI actualizó su Agents SDK en abril de 2026 para incluir entornos de ejecución en sandbox nativos. Los agentes ahora pueden leer y escribir archivos, instalar dependencias, ejecutar código y usar herramientas dentro de entornos de cómputo controlados.

¿Qué proveedores de sandbox soporta el nuevo Agents SDK?

El SDK actualizado ofrece integraciones con siete proveedores: Blaxel, Cloudflare, Daytona, E2B, Modal, Runloop y Vercel. Los desarrolladores también pueden usar adaptadores personalizados.

¿Cómo separa el SDK el harness de control del cómputo?

Las credenciales y la lógica de orquestación permanecen en el harness de control, completamente aisladas del sandbox donde se ejecuta el código generado por el modelo, impidiendo escalada lateral de privilegios.

¿Está disponible en TypeScript?

Al lanzamiento, solo está disponible en Python. TypeScript está en la hoja de ruta sin fecha confirmada.

¿Cómo se cobra?

Con precios estándar de API para todos los clientes. No existe un nivel sandbox separado.

¿Qué significa para industrias reguladas?

Proporciona el límite de aislamiento que los equipos de compliance en finanzas y salud requieren, permitiendo aprobar despliegues agentivos en producción sin infraestructura personalizada.